相关资讯

本类常用软件

-

福建农村信用社手机银行客户端下载下载量:584204

-

Windows优化大师下载量:416898

-

90美女秀(视频聊天软件)下载量:366961

-

广西农村信用社手机银行客户端下载下载量:365699

-

快播手机版下载量:325855

通过lock-and-key 动态ACL 获得访问目标设备权限的用户,首先要开启到路由器的telnet 会话.接着lock-and-key 动态ACL 自动对用户进行认证.如果认证通过,那么用户就获得了临时性的访问权限.

Case 1

在5 分钟内开启到172.16.1.2 的telnet 会话,如果认证成功,对用户给予120 秒的访问许可权:

!

interface Ethernet0

ip address 172.16.1.1 255.255.255.0

ip access-group 101 in

!

access-list 101 permit tcp any host 172.16.1.2 eq telnet

access-list 101 dynamic Aiko timeout 120 permit ip any any

!

line vty 0 4

login tacacs

autocommand access-enable timeout 5

!

Monitoring and Maintaining Lock-and-Key

查看ACL 信息:

Aiko#show access-lists

Configuring Lock-and-Key

配置lock-and-key 动态ACL 的步骤如下:

1.设置动态ACL:

Aiko(config)#access-list {access-list-number} [dynamic dynamic-name [timeout minutes]]

{deny|permit} telnet {source source-wildcard destination destination-wildcard}

2.扩展动态ACL 的绝对计时器.可选:

Aiko(config)# access-list dynamic-extend

3.定义需要应用ACL 的接口:

Aiko(config)#interface {interface}

4.应用ACL:

Aiko(config-if)#ip access-group {ACL}

5.定义VTY 线路:

Aiko(config)#line vty {line-number [ending-line-number]}

6.对用户进行认证:

Aiko(config)#username {username} password {password}

7.采用TACACS 认证或本地认证方式.可选:

Aiko(config-line)#login {tacacs|local}

8.创建临时性的访问许可权限,如果没有定义参数host,默认为所有主机:

Aiko(config-line)#autocommand access-enable {host} [timeout minutes]

Case 1

在5 分钟内开启到172.16.1.2 的telnet 会话,如果认证成功,对用户给予120 秒的访问许可权:

!

interface Ethernet0

ip address 172.16.1.1 255.255.255.0

ip access-group 101 in

!

access-list 101 permit tcp any host 172.16.1.2 eq telnet

access-list 101 dynamic Aiko timeout 120 permit ip any any

================================================================================================

Pt.3 IP Session Filtering

Reflexive ACL Overview

自反ACL 可以基于上层信息过滤IP 流量.可以使用自反ACL 实现流量的单向穿越.自反ACL 只能通过命名扩展ACL 来定义.

Configuring Reflexive ACL

配置自反ACL 的步骤如下:

1.定义命名扩展ACL:

Aiko(config)#ip access-list extended {name}

2.定义自反ACL:

Aiko(config-ext-nacl)#permit {protocol} any any reflect {name} [timeout seconds]

3.嵌套自反ACL:

Aiko(config-ext-nacl)#evaluate {name}

4.应用自反ACL:

Aiko(config-if)#ip access-group {name} {in|out}

5.全局定义自反ACL 的超时时间.可选:

Aiko(config)#ip reflexive-list timeout {seconds}

Case 2

路由器B 连接的网段192.168.0.0/24 为内部区域,路由器B 的串行接口所连的10.0.0.0/30 以及上游网段为外部区域.路由器A和B运行EIGRP.要求允许EIGRP 和ICMP信息;允许到达外部区域的TCP 和UDP信息;而不允许进入内部区域的TCP 和UDP 信息:

路由器B 配置如下:

!

ip access-list extended inbound

permit eigrp any any

permit icmp any any

evaluate Aiko

ip access-list extended outbound

permit eigrp any any

permit icmp any any

permit tcp any any reflect Aiko

permit udp any any reflect Aiko

!

interface Ethernet0

ip address 192.168.0.1 255.255.255.0

ip access-group inbound in

ip access-group outbound out

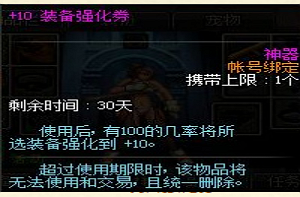

DNF每日签到送豪

DNF每日签到送豪 lol7月神秘商店

lol7月神秘商店 LOL黑市乱斗怎么

LOL黑市乱斗怎么 LOL英雄成就标志

LOL英雄成就标志 骑自行车的正确

骑自行车的正确 在校大学生该如

在校大学生该如 微信朋友圈怎么

微信朋友圈怎么